국내 최대 기업 보안 뚫고 돈 갈취하는 해커들 기승

과기부 “기업 이미지 타격 우려, 신고 못 해”사고 유형, 악성코드 감염 38%로 1위 차지“기업 IT 예산의 10~15%를 사이버 보안에”전 세계 렌섬웨어 피해 금액 6년 새 25배 증가삼성전자와 LG전자, 현대삼호중공업 등 국내 최대 기업에 해킹 사고가 연이어 터진 가운데 악성코드 감염 이후 금전을 갈취하는 랜섬웨어 공격도 계속해서 늘어나고 있다.

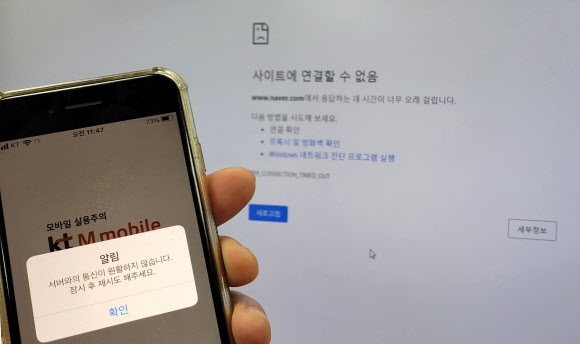

24일 과학기술정보통신부(과기부)에 따르면 올해 1분기 기준 랜섬웨어 해킹 피해 신고건수는 63건으로 2020년(21건)보다 3배나 늘었다. 지난해 동분기(35건)보다도 2배 가까이 늘어 매년 증가 추세다. 지난해 말 기준(223건)으로 보면 2020년(127건) 대비 76% 급증했다. 과기부 정보통신정책실 관계자는 “기업 이미지 타격 등의 이유로 신고를 꺼리는 사람들이 많기 때문에 실제 피해는 이것보다 훨씬 크다고 보면 된다”고 말했다.

랜섬웨어란 몸값(Ransom)과 소프트웨어(Software)의 합성어로 악성 프로그램을 사용해 시스템을 잠그거나 데이터를 암호화해 사용할 수 없도록 하고 이를 인질로 금전을 요구하는 공격이다. 악성코드 감염 사고는 대부분 대기업, 금융, 의료 등 자금 능력이 있는 회사를 공격해 금전을 갈취하려는 목적으로 발생한다. 최근 랜섬웨어 공격은 더 지능화되고 다양한 형태로 나타나는데, 탈취한 개인정보나 기밀정보를 외부에 공개하겠다고 협박해 금전을 요구하기도 한다.

●사이버 침해 사고 유형 6개…악성코드 감염 1위·개인정보유출 3위

실제로 SK쉴더스의 ‘2022 보안 위협 전망 보고서’에 따르면 지난해 침해 사고 유형별 발생 빈도 가운데 ‘악성코드 감염’이 38%로 제일 심각하다. 이어 ‘공급망 공격(21%)’, ‘개인정보 유출(15%)’, ‘시스템 장악(12%)’, ‘기밀 자료 유출(11%)’ ‘디페이스(홈페이지 변조·3%)’ 순으로 많았다.

국내에서도 지난 1월 현대삼호중공업이 악성코드(하이브)에 감염되면서 전산망과 인터넷, 사내 네트워크 등이 마비됐다. 랜섬웨어 공격을 감행한 해커는 이메일 주소만 남겨둔 채 별도의 요구사항을 전달하지 않았지만, 복구 과정에서 연락이 오면 금액을 제시했을 것으로 추정됐다.이 외에도 지난달에는 해커집단 랩서스(Lapsus$)가 삼성전자의 반도체 설계 소스와 LG전자 임직원의 계정정보를 유출해 주목받았다. 데이터 분석 전문기업 에스투더블유랩(S2W)은 지난해부터 활동을 시작한 랩서스가 대기업의 강력한 보안 시스템의 허점을 파고들어 데이터를 빼낸 실력자들로 구성된 집단이라며 이들의 가장 큰 목적은 금전적 이득으로 추정된다고 밝힌 바 있다.

과기부와 한국인터넷진흥원(KISA) 등 업계 관계자는 “최근 삼성전자와 LG전자 해킹 사건은 기존 악성코드를 감염시켜 접근한 랜섬웨어 공격은 아니지만, 범죄적 관점에서 보면 (해커집단 특성상) 정보 유출을 빌미로 돈을 요구하는 게 랜섬웨어 공격과 유사하다고 볼 수 있다”고 말했다.

지난달 랩서스는 삼성전자와 LG전자 이외에도 해외 기업 엔비디아, 마이크로소프트 등을 해킹하는데 이어 미국 2위 통신사인 T모바일 시스템에 침투해 진행 중인 프로젝트와 관련한 소스코드를 훔쳤다고 23일(현지시간) 미국 IT 전문매체 더버지는 보도했다. T모바일은 해킹사고로 고객정보 등 민감한 데이터는 유출되지 않았다고 밝힌 상태다.

●전 세계 랜섬웨어 피해 금액 지난해 7486억원에 달해

전 세계적으로 사이버 공격에 따른 피해 금액도 커지고 있다. 블록체인 데이터 플랫폼 기업 체이널리시스에 따르면 지난해 전 세계 랜섬웨어 피해액만 6억 200만달러(약 7486억원)로 6년 전인 2016년(2400만 달러)보다 25배 넘게 증가했다. 지난해 최대 피해액을 기록한 랜섬웨어인 콘티(Conti)는 피해자들로부터 1억 8000만 달러 이상을 갈취했다.조용민 신한금융투자 연구원은 사이버 보안 관련 보고서에서 “올해 기업 성장을 위협할 최대 위험은 사이버 공격”이라며 “해커에게 지불해야 하는 비용과 시스템 복원에 걸리는 시간, 기업 평판, 주가 급락 등 다방면으로 피해가 발생하기 때문”이라고 말했다.

이어 “국제적으로 지난해 사이버 보안을 강화하기 위한 지출이 12% 증가했지만 FBI(미 연방수사국)에 보고된 사이버 범죄 피해 규모는 전년 대비 64% 증가했다”며 “사이버 보안 투자 확대를 위해 기업은 사내 IT 예산의 10~15%를 사이버 보안에 배정해야 한다”고 말했다.

![[속보] “中, 우크라에 수천 건 사이버 공격”…역시 러시아와 한패?](https://imgnn.seoul.co.kr/img/upload/2022/04/02/SSI_20220402123256_V.png)